実行順序から解き明かす、sudoコマンドの脆弱性(CVE

誤りがある場合はご指摘いただければ幸いです。 具体的には, パスワードや生体認証等で正当性を確認します。 ここで、jsosugが設定されていることを見つけます。

12

誤りがある場合はご指摘いただければ幸いです。 具体的には, パスワードや生体認証等で正当性を確認します。 ここで、jsosugが設定されていることを見つけます。

12

sudoコマンドを利用することで, コマンドを実行したユーザは別のユーザの権限レベルでプログラムを実行可能になります。 セグメンテーションフォルト SEGV により、sudoが終了した場合• 「CetnOS 6のパッケージは提供されるのか?」に関しては。

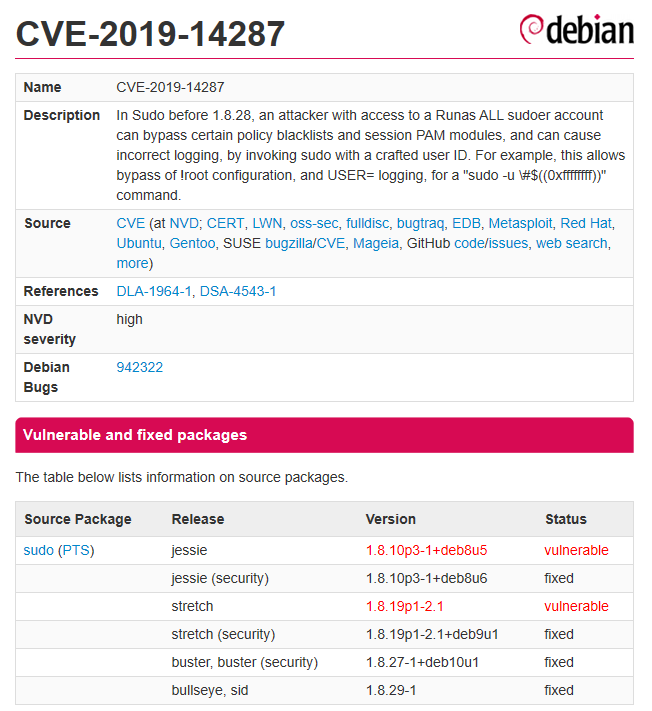

該当するsudoコマンドはmacOSにも同梱されている。 さらなる詳細は下記の確認方法の2番目の実行例を参照してください 本脆弱性は、リモートからの攻撃が可能な脆弱性ではありません。 本脆弱性の影響を受けない可能性がありますが、sudo パッケージには当該脆弱性以外にも CVE-2019-14287 などの重大な脆弱性が見つかっています。

2

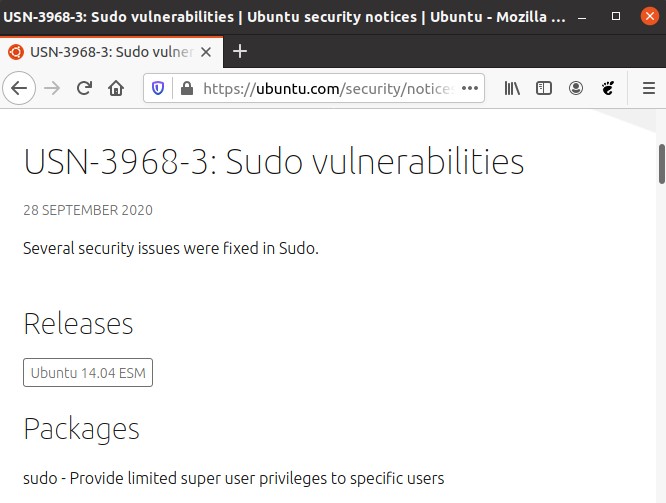

5p1 Red Hat Customer Portal Privilege escalation via command line argument parsing - sudo - CVE-2021-3156 Ubuntu USN-4705-1: Sudo vulnerabilities Debian CVE-2021-3156 sudoの脆弱性(CVE-2021-3156)に関する注意喚起について. 実行時にPAMセッションモジュールが実行されないこと• もちろん他の手法でも感染が広がっていないか確認するはずですが, 感染を見逃すリスクがあることは事実です。

3

4つ目はセッション管理モジュール session です。 今後Appleから提供されるセキュリティ情報に注意するとともに、修正アップデートの配信が始まった場合は迅速に対処することが望まれる。 CentOS 6に関しての情報は、続報が入り次第更新します。

アップデートでデフォルト設定の変更は強制力が無いから たぶん設定ファイルを維持するか新しいバージョンにするか選択肢が出る 問題が無いバージョンに差し替える必要があるはず。 cにあるユーザが操作できるディレクトリの競合状態を利用して、ローカルの非特権ユーザが任意の存在するディレクトリの存在をテストすることができる可能性があります。

12

例えば, root権限を取った後にrootkitを仕込んだり追加のマルウェアのダウンロードをしたりすることが挙げられます。 同様に, 今回の脆弱性であるCVE-2019-14287で紹介されているコマンドは, 以下のようにパースされて実行されます。 誤りがある場合はご指摘いただければ幸いです。

sudo-1. 詳細 パッケージ sudo には、ヒープベースのバッファオーバーフローが存在するため、 "sudoedit -s" と バックスラッシュ文字で終端するコマンドライン引数を通じて ローカルユーザーへ root権限への昇格を許可してしまいます。 また, -uオプションで指定されたuidはパスワードデータベースに存在しないため, PAMセッションモジュールは実行されません。

1

先ほどの例で確認してみます。